Masa Depan Gelap: Tren Hacking yang Diprediksi Berkembang dan Cara Menghadapinya

Dunia digital terus berputar, dan seiring dengan inovasi teknologi, lanskap ancaman siber juga mengalami evolusi tiada henti. Apa yang kemarin menjadi tantangan besar, hari ini mungkin sudah menjadi serangan rutin, digantikan oleh metode peretasan yang lebih canggih dan sulit dideteksi. Memahami tren hacking yang diprediksi berkembang bukan lagi sekadar pengetahuan tambahan, melainkan sebuah keharusan bagi individu maupun organisasi untuk menjaga keamanan aset digital mereka.

Artikel ini akan mengupas tuntas berbagai kecenderungan peretasan yang diperkirakan meningkat dalam beberapa tahun ke depan. Kita akan menjelajahi bagaimana para peretas semakin pintar memanfaatkan teknologi baru, mencari celah di sistem yang semakin kompleks, dan menargetkan korban dengan cara yang lebih personal. Tujuannya adalah memberikan pemahaman yang jelas dan komprehensif bagi pembaca pemula hingga menengah, agar kita semua dapat lebih siap menghadapi evolusi ancaman siber ini.

Evolusi Ancaman Siber: Mengapa Kita Perlu Waspada?

Perkembangan teknologi selalu diiringi oleh potensi kerentanan baru. Dari perangkat pintar yang terkoneksi internet (IoT) hingga kecerdasan buatan (AI) yang semakin canggih, setiap inovasi membuka pintu bagi modus operandi peretasan yang belum pernah terbayangkan sebelumnya. Para peretas selalu selangkah lebih maju, mencari cara untuk mengeksploitasi kelemahan dalam sistem, jaringan, atau bahkan psikologi manusia.

Meningkatnya kompleksitas infrastruktur digital, pergeseran ke komputasi awan, dan ketergantungan pada data telah menciptakan permukaan serangan (attack surface) yang jauh lebih luas. Oleh karena itu, memprediksi dan memahami tren hacking yang diprediksi berkembang adalah langkah pertama dalam membangun pertahanan yang kokoh di era digital yang penuh tantangan ini.

Tren Hacking yang Diprediksi Berkembang: Serangan yang Lebih Cerdas dan Tersembunyi

Beberapa pola serangan siber yang diperkirakan meningkat di masa mendatang akan didominasi oleh penggunaan teknologi mutakhir, otomatisasi, dan penargetan yang sangat spesifik. Berikut adalah beberapa tren kunci yang perlu kita cermati.

1. Serangan Berbasis Kecerdasan Buatan (AI) dan Pembelajaran Mesin (ML)

Penggunaan AI dan ML tidak hanya untuk kebaikan, tetapi juga akan menjadi senjata ampuh di tangan peretas. Kemampuan AI untuk menganalisis data dalam jumlah besar dan mengidentifikasi pola dapat dimanfaatkan untuk berbagai tujuan jahat.

a. Otomatisasi Serangan dan Eksploitasi Kerentanan

AI dapat digunakan untuk mengotomatisasi proses pengintaian (reconnaissance), pemindaian kerentanan (vulnerability scanning), dan bahkan pembuatan kode eksploitasi. Ini memungkinkan peretas untuk meluncurkan serangan yang lebih cepat, lebih efisien, dan dalam skala yang lebih besar dibandingkan sebelumnya. Mereka dapat menemukan dan mengeksploitasi celah keamanan dengan kecepatan yang jauh melampaui kemampuan manusia.

b. Deepfake dan Penipuan Berbasis AI

Teknologi deepfake, yang mampu memanipulasi audio dan video untuk menciptakan konten palsu yang sangat realistis, akan menjadi alat yang berbahaya. Deepfake dapat digunakan dalam serangan rekayasa sosial (social engineering) yang canggih, seperti penipuan CEO (Business Email Compromise) atau penipuan vishing (voice phishing), di mana peretas meniru suara atau citra seseorang yang berwenang untuk mengelabui korban agar melakukan tindakan tertentu. Ini adalah salah satu tren hacking yang diprediksi berkembang paling mengkhawatirkan karena kemampuannya memanipulasi kepercayaan.

c. Serangan Adversarial AI

Serangan Adversarial AI menargetkan model AI itu sendiri. Peretas dapat memasukkan data yang dimanipulasi ke dalam model pembelajaran mesin untuk mengelabui atau membingungkan sistem. Contohnya, mengubah sedikit gambar agar sistem pengenalan objek AI salah mengidentifikasi, atau memanipulasi input data untuk melewati sistem deteksi anomali.

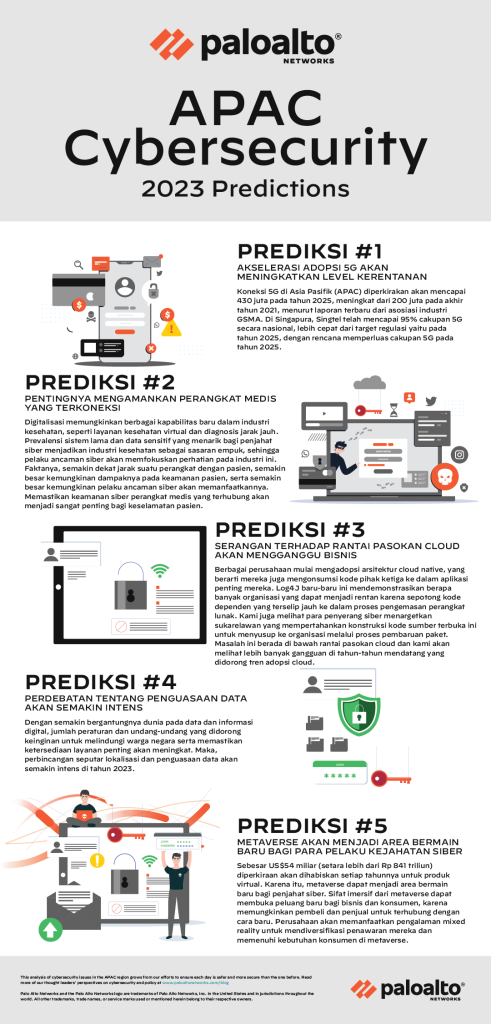

2. Serangan Rantai Pasok (Supply Chain Attacks) yang Lebih Sering

Serangan rantai pasok adalah salah satu tren hacking yang diprediksi berkembang yang sangat berbahaya karena dampak luasnya. Peretas menargetkan organisasi dengan menemukan kerentanan pada vendor pihak ketiga yang kurang aman, namun memiliki akses ke sistem atau data perusahaan target.

a. Eksploitasi Vendor Perangkat Lunak dan Hardware

Peretas akan semakin sering menyisipkan kode berbahaya ke dalam pembaruan perangkat lunak, komponen hardware, atau layanan pihak ketiga yang digunakan oleh banyak perusahaan. Contoh terkenal seperti serangan SolarWinds menunjukkan betapa satu celah di satu vendor dapat mengkompromikan ribuan organisasi lain yang menggunakan produk atau layanannya.

b. Dampak Multiplikatif dari Satu Titik Masuk

Ketika sebuah komponen dalam rantai pasok terkompromi, hal itu dapat menyebabkan efek domino yang luas. Satu serangan yang berhasil dapat memberikan akses kepada peretas ke banyak organisasi sekaligus, menjadikannya metode yang sangat efisien untuk kejahatan siber berskala besar.

3. Ancaman Terhadap Infrastruktur Kritis dan Perangkat IoT/OT

Dengan semakin banyaknya perangkat Internet of Things (IoT) dan sistem teknologi operasional (OT) yang terkoneksi, permukaan serangan untuk infrastruktur penting semakin meluas. Ini adalah tren hacking yang diprediksi berkembang yang berpotensi memiliki konsekuensi fisik yang serius.

a. Kerentanan Perangkat IoT Konsumen dan Industri

Mulai dari kamera keamanan pintar, termostat, hingga perangkat medis yang terkoneksi, banyak perangkat IoT masih memiliki standar keamanan yang rendah, kata sandi default yang lemah, dan kurangnya pembaruan keamanan. Ini menjadikannya target empuk bagi peretas untuk membentuk botnet, melakukan pengintaian, atau bahkan mengganggu operasional.

b. Serangan Terhadap Sistem Teknologi Operasional (OT)

Sistem OT yang mengontrol fasilitas industri, pembangkit listrik, sistem transportasi, dan pasokan air adalah target yang sangat menarik. Peretasan sistem ini tidak hanya dapat menyebabkan kerugian finansial, tetapi juga mengancam keselamatan publik, menyebabkan pemadaman layanan, atau bahkan kerusakan fisik yang signifikan.

4. Kriptografi Pasca-Kuantum dan Ancaman Komputasi Kuantum

Meskipun masih dalam tahap awal, komputasi kuantum memiliki potensi untuk merevolusi banyak bidang, termasuk keamanan siber. Ini adalah tren hacking yang diprediksi berkembang dalam jangka panjang, namun persiapan harus dimulai sekarang.

a. Potensi Pemecahan Enkripsi Modern

Komputer kuantum yang kuat suatu hari nanti dapat memecahkan algoritma enkripsi yang saat ini digunakan secara luas, seperti RSA dan ECC, yang menjadi tulang punggung keamanan internet. Ini berarti data yang dienkripsi hari ini bisa saja didekripsi di masa depan.

b. Kebutuhan akan Kriptografi Pasca-Kuantum

Para peneliti sedang mengembangkan algoritma kriptografi pasca-kuantum (PQC) yang dirancang untuk tahan terhadap serangan komputer kuantum. Migrasi ke standar PQC akan menjadi tantangan besar dan krusial dalam beberapa dekade mendatang untuk melindungi data sensitif dari ancaman yang akan datang.

5. Rekayasa Sosial yang Lebih Canggih dan Hiper-Personalisasi

Serangan rekayasa sosial, yang memanipulasi psikologi manusia, akan menjadi lebih canggih dan sangat personal. Ini adalah tren hacking yang diprediksi berkembang yang memanfaatkan kebocoran data pribadi dan informasi yang tersedia secara publik.

a. Phishing, Smishing, dan Vishing yang Bertarget

Alih-alih email massal, peretas akan meluncurkan serangan phishing (email), smishing (SMS), dan vishing (telepon) yang sangat disesuaikan dengan target. Mereka akan menggunakan informasi pribadi yang bocor atau dikumpulkan dari media sosial untuk membuat pesan yang sangat meyakinkan dan sulit dibedakan dari komunikasi asli.

b. Manipulasi Psikologis Tingkat Lanjut

Peretas akan semakin mahir dalam memanfaatkan emosi seperti ketakutan, urgensi, atau keinginan untuk membantu, untuk mengelabui korban. Mereka mungkin menyamar sebagai otoritas, teman, atau bahkan keluarga, memanfaatkan krisis atau kejadian terkini untuk meningkatkan peluang keberhasilan serangan.

6. Ransomware dan Double/Triple Extortion yang Semakin Agresif

Ransomware akan terus berevolusi menjadi lebih agresif dan merusak, dengan model bisnis kejahatan siber yang semakin terstruktur. Ini adalah salah satu tren hacking yang diprediksi berkembang yang paling merugikan finansial.

a. Model Ransomware-as-a-Service (RaaS)

Grup ransomware akan terus menyediakan "Ransomware-as-a-Service," memungkinkan siapa saja dengan sedikit keahlian teknis untuk meluncurkan serangan ransomware. Ini menurunkan ambang batas untuk menjadi penjahat siber dan memperluas jangkauan ancaman.

b. Double dan Triple Extortion

Selain mengenkripsi data (double extortion), peretas juga akan mengancam untuk mempublikasikan data sensitif yang dicuri jika tebusan tidak dibayar. "Triple extortion" bahkan menambahkan ancaman serangan DDoS (Distributed Denial of Service) atau melaporkan pelanggaran data kepada regulator, menambah tekanan pada korban.

7. Serangan Terhadap Lingkungan Cloud Native dan Serverless

Migrasi ke arsitektur cloud native, container, dan fungsi serverless menghadirkan tantangan keamanan baru. Ini adalah tren hacking yang diprediksi berkembang seiring dengan adopsi cloud yang meluas.

a. Miskonfigurasi dan Kerentanan di Lingkungan Cloud

Banyak pelanggaran keamanan di cloud bukan disebabkan oleh kerentanan pada penyedia cloud itu sendiri, melainkan oleh miskonfigurasi yang dilakukan oleh pengguna. Peretas akan terus mencari celah dalam pengaturan izin yang salah, bucket penyimpanan yang tidak terlindungi, atau kebijakan keamanan yang longgar.

b. Eksploitasi Container dan Fungsi Serverless

Kerentanan dalam image container (Docker, Kubernetes) atau eksploitasi fungsi serverless yang tidak aman dapat membuka pintu bagi peretas. Manajemen identitas dan akses (IAM) yang buruk di lingkungan cloud menjadi target utama.

8. Bypass Zero Trust dan Serangan Berbasis Identitas

Model keamanan Zero Trust yang mengasumsikan bahwa tidak ada entitas di dalam atau di luar jaringan yang dapat dipercaya tanpa verifikasi, akan menjadi standar. Namun, peretas akan mencari cara untuk melewatinya.

a. Pencurian Kredensial dan Bypass MFA

Meskipun Multi-Factor Authentication (MFA) meningkatkan keamanan, peretas akan terus mengembangkan teknik untuk mencuri kredensial atau bahkan melewati MFA melalui serangan rekayasa sosial yang canggih atau kelemahan implementasi.

b. Gerakan Lateral Setelah Akses Awal

Setelah mendapatkan akses awal ke satu identitas atau perangkat, peretas akan berfokus pada gerakan lateral (lateral movement) di dalam jaringan. Mereka akan berusaha mendapatkan akses ke sistem dan data yang lebih sensitif dengan menyalahgunakan kredensial yang dicuri atau kerentanan dalam konfigurasi jaringan.

9. Ancaman Keamanan di Metaverse dan Web3

Munculnya Metaverse dan teknologi Web3 (blockchain, NFT, mata uang kripto) menciptakan medan perang baru bagi para peretas. Ini adalah tren hacking yang diprediksi berkembang yang masih sangat muda namun penuh potensi risiko.

a. Kerentanan Smart Contract dan Dompet Kripto

Smart contract pada blockchain rentan terhadap bug atau eksploitasi yang dapat menyebabkan hilangnya dana. Dompet kripto juga menjadi target utama, dengan serangan phishing yang dirancang untuk mencuri kunci pribadi atau frasa pemulihan.

b. Penipuan NFT dan Pencurian Aset Virtual

Pasar NFT yang berkembang pesat menarik penipu yang membuat NFT palsu, melakukan "rug pulls" (menarik likuiditas setelah mempromosikan proyek), atau mencuri aset digital melalui penipuan dan eksploitasi. Identitas dan properti virtual di Metaverse juga akan menjadi target baru.

Pertahanan di Era Digital: Mitigasi Tren Hacking yang Diprediksi Berkembang

Menghadapi tren hacking yang diprediksi berkembang ini membutuhkan pendekatan keamanan yang proaktif dan berlapis. Berikut adalah beberapa langkah mitigasi yang dapat diambil oleh individu dan organisasi.

Untuk Individu:

- Pendidikan dan Kesadaran: Selalu waspada terhadap upaya rekayasa sosial (phishing, smishing, vishing). Verifikasi identitas pengirim sebelum mengklik tautan atau memberikan informasi.

- Kata Sandi Kuat dan MFA: Gunakan kata sandi yang unik dan kuat untuk setiap akun, dan aktifkan Multi-Factor Authentication (MFA) kapan pun tersedia.

- Perbarui Perangkat Lunak: Pastikan sistem operasi, aplikasi, dan perangkat IoT Anda selalu diperbarui dengan patch keamanan terbaru.

- Cadangkan Data: Lakukan pencadangan data penting secara teratur ke lokasi terpisah untuk melindungi diri dari ransomware.

- Waspada Terhadap Deepfake: Kembangkan skeptisisme terhadap audio atau video yang tampak mencurigakan, terutama jika ada permintaan yang tidak biasa.

Untuk Organisasi:

- Penilaian Risiko dan Audit Keamanan Rutin: Identifikasi aset kritis, potensi kerentanan, dan lakukan audit keamanan secara berkala untuk mengidentifikasi kelemahan.

- Implementasi Model Zero Trust: Terapkan prinsip Zero Trust, yang berarti tidak ada entitas yang dipercaya secara default, dan setiap akses harus diverifikasi.

- Manajemen Patch dan Pembaruan: Pastikan semua sistem, aplikasi, dan perangkat lunak pihak ketiga selalu diperbarui. Prioritaskan patch untuk kerentanan kritis.

- Pelatihan Kesadaran Keamanan Karyawan: Edukasi karyawan tentang tren ancaman terbaru, teknik rekayasa sosial, dan praktik terbaik keamanan siber.

- Keamanan Rantai Pasok: Lakukan due diligence yang ketat terhadap vendor dan mitra pihak ketiga. Pastikan mereka memiliki standar keamanan yang memadai.

- Penerapan Keamanan Berbasis AI/ML: Manfaatkan AI dan ML untuk deteksi anomali, analisis ancaman, dan respons insiden yang lebih cepat.

- Rencana Respons Insiden: Siapkan rencana respons insiden siber yang jelas dan terlatih untuk meminimalkan dampak serangan.

- Pengamanan Lingkungan Cloud dan Container: Konfigurasi keamanan cloud dengan benar, gunakan alat manajemen identitas dan akses (IAM) yang kuat, dan amankan image container.

- Kriptografi Pasca-Kuantum (PQC): Mulai eksplorasi dan perencanaan untuk migrasi ke standar kriptografi pasca-kuantum, meskipun penerapannya masih di masa depan.

- Keamanan IoT/OT: Segmentasikan jaringan OT dari jaringan IT, terapkan kontrol akses yang ketat, dan pantau aktivitas aneh pada perangkat IoT dan sistem OT.

Kesimpulan

Tren hacking yang diprediksi berkembang menunjukkan bahwa ancaman siber akan menjadi lebih canggih, otomatis, dan menargetkan titik lemah baru dalam ekosistem digital kita. Dari penggunaan kecerdasan buatan untuk serangan yang lebih cerdas, hingga eksploitasi rantai pasok yang berdampak luas, serta munculnya medan perang baru di Metaverse, para peretas tidak pernah berhenti berinovasi.

Namun, dengan pemahaman yang mendalam tentang evolusi ancaman siber ini, serta penerapan strategi keamanan yang proaktif dan adaptif, kita dapat membangun pertahanan yang lebih tangguh. Keamanan siber bukan hanya tentang teknologi, tetapi juga tentang kesadaran, pendidikan, dan kolaborasi. Dengan terus belajar dan beradaptasi, kita bisa menjaga aset digital kita tetap aman di tengah gelombang kecenderungan peretasan yang diperkirakan meningkat di masa depan.